Si tu organización debe estar bajo el paraguas del ENS, la implementación de soluciones en la Nube tiene unos requerimientos específicos, y como ahora pensar en la Nube es pensar en ventajas, está claro que esto te afecta o te afectará a corto o medio plazo.

En este primer post veremos los conceptos claves para entender lo que supone tener nuestros servicios y/o nuestra información en la Nube. Para ello veremos los modelos de servicio, los entornos de trabajo posibles y las ventajas e inconvenientes que presenta esta manera de hacer las cosas respecto a la Seguridad de la Información, tanto en aspectos legales como prácticos.

Qué es la Nube (Cloud Computing)

El NIST (National Institute for Standar & Technology, de USA) propuso una de las definiciones de servicios en la nube con mayor aceptación:

“La provisión de servicios en la nube es un modelo para permitir el acceso por red, de forma práctica y bajo demanda, a un conjunto de recursos de computación configurables (por ejemplo, redes, servidores, almacenamiento, aplicaciones y servicios) que pueden ser suministrados y desplegados rápidamente con una mínima gestión o interacción con el proveedor de servicio.”

|

| Modelo NIST |

Suena muy bien. Mi entorno de servidores o aplicaciones está en un proveedor de servicios, puede ser accedido desde remoto y puede crecer (o decrecer) en base a la demanda necesaria. Además, en muchos casos puedo cambiar la configuración de manera relativamente sencilla o contratar puntualmente servicios de alto valor por tiempo determinado sin que suponga un coste inasumible, porque en esos casos pago por lo que uso.

La nube implica dos conceptos clave:

- Abstracción: en el sentido de desconocer los detalles de implementación de los sistemas que el usuario ve (qué máquinas físicas lo forman, dónde están ubicadas, quién realiza la administración, dónde están los discos…).

- Virtualización: reunir distintos recursos físicos y presentarlos como un único recurso virtual, utilizando mecanismos de compartir y asignar períodos de uso a los recursos que se necesitan.

|

| Granja de Servidores en la Nube |

Modelos de Servicio

- IaaS (Infrastructure as a Service). Se encarga de entregar una infraestructura al usuario, normalmente mediante una plataforma de virtualización. El proveedor se encarga de la administración de la infraestructura y el cliente tiene el control sobre los sistemas operativos, almacenamiento y aplicaciones desplegadas, así como el control de los componentes de red virtualizados.

- PaaS (Platform as a Service). Se encarga de entregar una plataforma a la organización cliente. El cliente no administra ni controla la infraestructura, pero tiene el control sobre las aplicaciones instaladas y su configuración, y puede incluso instalar nuevas aplicaciones.

- SaaS (Software as a Service). El CSP es el encargado de ofrecer al cliente el software como un servicio. Las aplicaciones son accesibles desde varios dispositivos cliente a través de una interfaz de cliente ligero, como por ejemplo un navegador web; el cliente no administra ni controla la infraestructura en que se basa el servicio que utiliza. Las suites ofimáticas a las que se puede acceder online son un buen ejemplo de este modelo.

En general, podemos ver que a medida que avanza el nivel de abstracción del servicio ofrecido desde IaaS hasta SaaS, el cliente dispone de menos control sobre la infraestructura y su seguridad.

Entornos de Despliegue

- Nube pública: La infraestructura de esta nube está disponible para el público en general o para un gran grupo de industria y dicha infraestructura la controla un proveedor de servicios en la nube.

- Nube privada: La infraestructura de esta nube es operada únicamente por y para una organización.

- Nube comunitaria: La infraestructura de esta nube es compartida por varias organizaciones relacionadas entre ellas y que comparten requisitos de servicio. Uno de los miembros del colectivo controle los recursos.

- Nube híbrida: Es la composición de dos o más modelos, por ejemplo privada y pública, que permanecen como entidades únicas pero que coexisten por tener tecnología que permite compartir datos o aplicaciones entre las mismas.

|

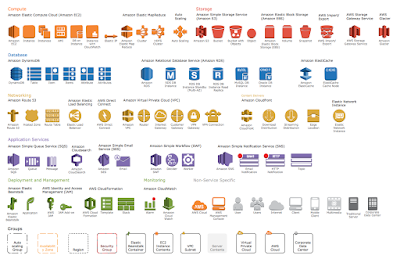

| Lista de algunos de los servicios ofrecidos por Amazon Web Services, el mayor proveedor de servicios en la nube. |

Ventajas y desventajas de andar pensando en las nubes

El modelo de servicios en la nube ofrece a las organizaciones grandes beneficios como pueden ser:

- La deslocalización, e incluso la réplica entre distintas zonas geográficas para mayor seguridad. El cliente puede llevar los datos a donde más le conviene.

- La alta disponibilidad, relacionado con lo anterior, pero también con los avanzados sistemas de virtualización y redundancia de sistemas

- El acceso a información desde cualquier lugar, sólo disponinendo de suficiente velocidad de conexión, y desde cualquier sistema en red.

- La flexibilidad en asignación de recursos, incluso compartiendo recursos cuando sea necesario, disminuyendo costes.

- Adaptación inmediata a los cambios necesarios.

- Ahorro económico significativo: recursos dedicados a contratación, hardware, mantenimiento, personal, suministro, espacio, instalaciones... Además, se paga sólo por lo que se utiliza, y se utiliza sólo lo que se necesita, en tiempo real.

- Monitorización del servicio consumido, para seguir adaptándose más y ahorrando con efectividad y transparencia.

- En la nube puede ser más sencillo resistir a algunos tipos de ataque, cono los ataques DoS (Denegación de Servicio).

Ahora pensemos en algunas pegas en materia de Seguridad de la Información:

- Según el modelo de servicio definido así tendremos control sobre la infraestructura de seguridad. Y no sólo en general, por ejemplo dentro de una infraestructura IaaS no es lo mismo alojar una máquina virtual en un servidor compartido que en uno asignado a nuestra organización.

- Dependencia de terceros en los servicios ofrecidos. La tendencia es externalizar y delegar las tareas de mantenimiento, adquisición, gestión de la capacidad... pero estas características nunca deben conllevar una pérdida del control de la información. En este sentido, es importante reseñar que el acuerdo de nivel de servicio con el proveedor de la Nube debe cumplir requisitos del ENS, y la responsabilidad final de los datos siempre recae en el organismo contratante.

- La deslocalización y réplica de ciertos datos en distintos lugares geográficos tiene implicaciones legales y de seguridad en el ENS que deben tenerse en consideración.

- La accesibilidad puede ser una bendición o un infierno si está mal configurada. Un sistema vulnerable en la nube puede representar un gran peligro para la organización. Es muy importante incidir en la seguridad en las configuraciones sean estas virtuales o no.

- El cumplimiento legal. Por ejemplo: pensar en el ENS es también asegurarse de cumplir la LOPD (Ley Orgánica de Protección de Datos), o más recientemente el RGPD (Reglamento Europeo de Protección de Datos). Esto implica, entre otras cosas, asegurar los derechos ARCO de los ciudadanos y asegurarse que ciertos datos personales son almacenados y destruidos conforme a la legislación.

- La compartición de recursos puede implicar problemas de seguridad. pensemos en una aplicación con una vulnerabilidad que permita el acceso no autorizado a una base de datos con datos compartidos por otra aplicación independiente. O un servidor que compromete a sus máquinas virtuales.

Organización de la Seguridad en la Nube según el ENS

Roles y Responsabilidades

Los roles descritos para las soluciones de servicio fuera de la nube son válidos también aqui. Recordemos que el organismo es el responsable último de la seguridad de sus datos y servicios, no el proveedor de los servicios en la nube.

Por lo tanto, los responsables últimos de rendir cuentas son los responsables de la Información y del Servicio, porque establecen los requisitos de seguridad que les afectan de acuerdo a la legislación y normativa vigentes. Los roles del responsable de Seguridad y del responsable del Sistema en la organización tendrán sus homólogos en el proveedor de servicios en la nube. En concreto, el responsable de Seguridad de la organización deberá estar en contacto con el responsable de Seguridad del proveedor.

Categorización del Sistema dentro del ENS

El Esquema Nacional de Seguridad en su Anexo 1 define como se categorizan los sistemas en niveles Bajo, Medio o Alto. En esencia, el sistema queda en la categoría mayor si en alguna de las dimensiones de seguridad (Disponibilidad, Integridad, Confidencialidad, Autenticidad o Trazabilidad) consigue ese nivel.

Los niveles de seguridad que se categoricen se propagan a los elementos que los soportan, estén estos en el propio organismo o en el proveedor de servicios en la nube, aunque puede haber ciertas particularizaciones respecto a la disponibilidad:

- Si la información se cifra, sólo se propaga el nivel de disponibilidad.

- Si el servicio es redundante (proveedor alternativo), no se propaga el nivel de disponibilidad.

Así por ejemplo, si lo que se contrata con el proveedor de servicios es sólo almacenamiento y la información se cifra antes de salir (con claves en poder exclusivo del organismo), el único requisito del proveedor será la disponibilidad.

Comunidades de Usuarios en la Nube en el ENS

En las guías del Esquema Nacional de Seguridad se definen 3 escenarios de comunidades de usuarios según los servicios y requisitos de seguridad transferidos a la Nube:

- Comunidad BAJA. Formada por aquellos usuarios que transfieren al CSP unos requisitos de seguridad no superiores a nivel BAJO en cualquiera de las dimensiones de Integridad, Continuidad, Autenticidad o Trazabilidad.

- Comunidad MEDIA. Formada por aquellos usuarios que transfieren al CSP unos requisitos de seguridad no superiores a nivel MEDIO en cualquiera de las dimensiones mencionadas.

- Comunidad ALTA. Formada por aquellos usuarios que transfieren al CSP unos requisitos de seguridad no superiores a nivel ALTO en cualquiera de las dimensiones mencionadas.

Cada proveedor de sevicio indicará en el contrato el tipo de comunidad de usuarios a la que presta servicio, que pueden ser varias segun las necesidades.

En un próximo post comentaré que requisitos de seguridad tendremos que aplicar al trabajar con información en la Nube según el ENS y las leyes de Protección de Datos Personales. En general, se puede decir que dichos requisitos dependen de la infraestructura de servicio y el entorno de despliegue.